【これは約 7 分の記事です】

人に見えるところで資格取得勉強しよう、ただそれだけの勉強会を福井県産業情報センターのコワーキングスペースで実施しています。

第117回 資格試験勉強会 in 熊堂(2017年3月24日(金) 19:00~20:30)

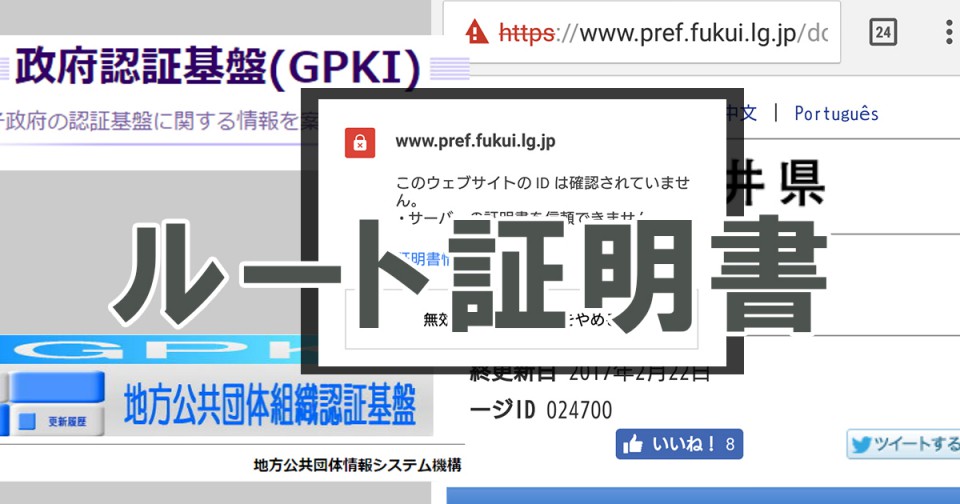

今日はウェブの暗号化の仕組みについて。特に、政府及び自治体系のSSLサイトについて。

福井県のサイトを暗号化してAndroidで見ると、警告メッセージが出ます。

例えばこちらのサイト

「ふくいのおいしい水」の認定地

https://www.pref.fukui.lg.jp/doc/kankyou/water/goodwater.html

これは、福井県のドメインのSSLがルート証明書として地方公共団体組織認証基盤(LGPKI)の発行するものを使っていて、それらのルート証明書がOSやブラウザにインストールされていないため発生するエラーです。

これをわかりやすく正確に説明すると1時間ぐらいの講義になってしまうので、ここからは端折った説明。

まず、ウェブの暗号化を行うにはデジタル証明書というものが必要で、以下の画像のように3階層でデジタル証明書は構成されます。

通信を暗号化するためのデジタル証明書があります

それがまず、証明書のパスの図で言うと一番下の「www.pref.fukui.lg.jp」のデジタル証明書です。

さて、この「www.pref.fukui.lg.jp」のデジタル証明書が本物であることを誰かに証明してもらわなければいけません。

そのためには他の団体のデジタル証明書で署名を付けてもらい、第三者のお墨付きをもらうのが良いでしょう。ということで使われるのが、この場合には「Application CA G3 Sub1」というデジタル証明書で、これはLGPKIが発行しているものです。図の真ん中にあります。

さらに、LGPKIが発行している「Application CA G3 Sub1」というデジタル証明書が本物であることを証明する必要があります。その際にも別のデジタル証明書によるデジタル署名が必要です。

それがルート証明書で、この場合「Application CA G3 Root」になります。図の上の方で

このルート証明書を他のデジタル証明書で署名することは「ルート」の定義上できません。

署名すること自体は可能です。が、他のデジタル証明書で署名した時点で、その証明書は「ルート」ではなくなり、他のデジタル証明書が代わりにルートになるだけです。最終的に自分自身が発行したルート証明書が必要になることに変わりありません。

また、「Application CA G3 Root」の発行元はLGPKI。LGPKIが発行した「Application CA G3 Sub1」デジタル証明書をLGPKI自身が証明する構成になります。

自分から自分のことを信じろというかたちで証明させることになります。

ここで選択肢は2つ。

- ルート証明書発行者のいうがままにルート証明書を信用してインストールする

- ルート証明書が信用に足るということを別のものが審査した上で提供する

2の方法を取るとすると、方法としては

OSやブラウザを提供するものが信用に足りるルート証明書をインストールした状態でOSやブラウザの提供を行う

です。つまり、Windows OSやChrome,Androidなどに、予めにルート証明書を入れておけば、第三者の審査が通ったルート証明書が提供される、ということです。

もちろん、OSやブラウザ提供者が適切に審査をし、悪意がないことが前提ですが。

話を元に戻すと、Androidのブラウザで福井県ドメインのサイト「www.pref.fukui.lg.jp」でSSLエラーが表示されるのは、LGPKIのルート証明書がAndroidと一緒に提供されていないからです。

何故提供されないかは、私には憶測なしに裏付けることはできません。情報は見つかるのですが、信用に足る情報かわかりませんので。

LGPKIがそういう依頼をAndroid提供者にしていないか、依頼をしているのだが何らかの理由でルート証明書としての提供を拒否されているからのいずれかだと思います。

これは困った状態です。この状態は、たしかに通信の暗号化はされていますが、その暗号化が本当に正しい相手との通信の暗号化なのかを裏付けるすべがありません。

私が例にしたのは福井県のサイトなので、地方公共団体組織認証基盤(LGPKI)を話題にしましたが、同じことは、政府認証基盤(GPKI)にも言えることです。

なお、ルート証明書は、自分でインストールすることも可能です。つまり、先述の1の方法。

政府認証基盤(GPKI)

http://www.gpki.go.jp/

地方公共団体組織認証基盤(LGPKI)

http://www.lgpki.jp/

ただ、ここからダウンロードをしてインストールするのは、「自分で自分を信じてくれと言っているものから証明書を取得する」プロセスになります。これを信用するか否かは自己判断となります。

これは是正が必要。政府認証基盤も地方公共団体組織認証基盤もルート証明書の配布の仕方を考え直してほしいものです。

といっても、この問題、かなり前からの問題のようですが。

2005年のブログでこのような記事がありました。

民間ブランドが行政機関には無益なのならVeriSign独占化を避けるべき

http://takagi-hiromitsu.jp/diary/20050115.html#p01

次回は

2017年3月28日(火) 19:00~20:30

の予定です。

前回は

でした。

Facebookページ

です。ぜひ覗いてみてください。

防災SNSアドバイザー。情報処理安全確保支援士第5338号。ネットワークスペシャリスト。ITコーディネータ

東北大学大学情報科学研究科第2期生。1994年からインターネットに携わる。システムベンダーの総務社内SEとして、社内システムの構築運用やBCP策定、従業員教育に関与。2015年情報セキュリティ専門法人「まるおかディジタル株式会社」を福井県坂井市丸岡町に設立し現在に至る。研修では基本的に防災のお話以外では着物でお話させていただいております。

情報セキュリティ・IT関連資格取得・企業防災(BCP)の組織内教育・コンサルティング・支援・取材のお問い合わせなどございましたら、こちらからご連絡ください。

メール・お電話・FAX・Facebook

https://www.maruoka-digital.jp/contact/form/